Technical documentation

发布日期:2023-05-29 浏览次数:3822 来源:WOLF-LAB

思科认证CCIE安全Security培训课程Firewall防火墙简介

WOLFLAB官方微信:17316362402,联系WOLFLAB预约思科认证CCIE安全Security培训课程免费试听

思科认证CCIE安全Security培训课程Network Security----基本引入:

⚫ 网络安全的概念:

• 检测和阻止未经授权的网络访问:

• 通过数据包的信息识别网络源的信息;

• 通过访问策略判断是否允许访问网络资源;

• 网络资源包括

Web、Email、QQ、WeChat、Servers、Router、Switch、Firewall 等等;

⚫ 网络安全的关键要素:

• 私密性:防止未经授权就泄露数据信息;

• 完整性:防止对系统、信息和数据未经授权的修改,保障系统、信息和数据的准确性;

• 可用性:防止网络资源和信息无法访问,确保网络资源和信息在需要时可以访问;

⚫ 网络安全的构建:

• 反病毒和反间谍软件;

• 交换机、路由器、防火墙、通过访问控制策略以阻止未经授权的网络访问;

• 入侵防御系统(IPS),用于识别快速传播的威胁;

• VPN,当网络流量需要跨越不信任的网络中传输时,提供私密性与完整性,以保障网络通讯的安全;

⚫ 网络安全的部署:

• 网络边界部署:在本地(区域)网络与其他(区域)网络连接的边界部署网络安全产品,保障本地(区域)网络的安全;

• 用户边界部署:在本地终端设备接入本地网络时部署准入控制(AAA),保障本地网络的安全;

⚫ 网络安全的隐患:

• 缺乏有效的网络安全策略;

• 硬件或软件的技术弱点;

• 漏洞,能够非法更改软件和系统权限、或访问未授权的网络,攻击者可以利用漏洞获得对网络或者计算机的访问权限;

• 未执行最小服务,放行了非必要的网络访问,使网络的安全隐患增大;

⚫ 网络攻击的类型:

• 探测攻击:对目标系统或者网络进行探测,确定目标系统或网络的组成,搜索和标记其中的任何漏洞;

• 访问攻击:非法获得对系统或网络的访问权限,对数据信息进行破坏;窃取;

• DoS(拒绝服务攻击):通过建立 TCP 半开连接,占满目标系统或网络的连接会话,使其无法对正常的用户提供服务;

• DDos:DoS 升级版,采用分布式的方式进行 DoS 攻击,使目标系统或网络瘫痪,无法对正常的用户提供服务;

Firewall----基本引入:

⚫ 防火墙的基本概念:

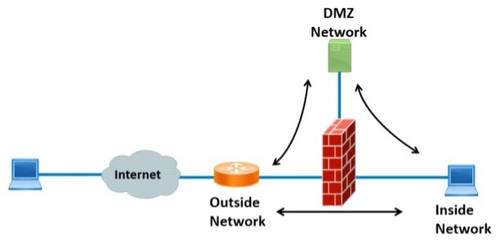

• 防火墙连接两个或多个网络区域(安全区域),并且基于策略限制区域间流量的设备;

• 安全区把网络隔离成不同区域,不同区域的设备具有不同的安全需求,基于区域提供保护;

• 区域之间可以使用物理/逻辑的方式对经过防火墙的流量进行控制;

• 防火墙工作模式:

路由模式:接口需要 IP,网络拓扑结构有变化,支持的功能更多;

透明模式:接口不需要 IP,网络拓扑结构无变化,部分功能不支持;

⚫ 防火墙的部署方式:

• 双区域部署方式:

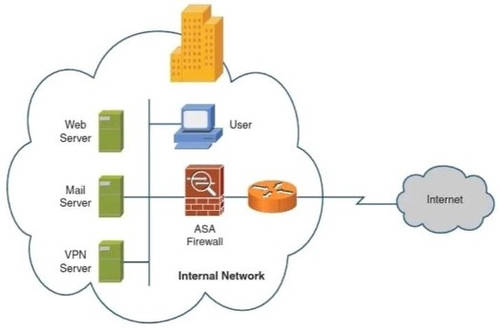

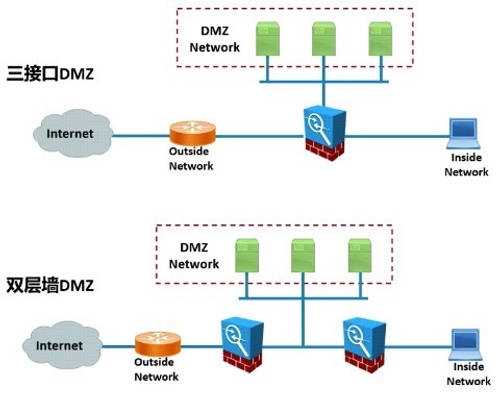

• DMZ(三区域)部署:

Demilitarized:隔离区,连接非安全区与安全区之间的缓冲区;

DMZ 区域通常部署一些对外提供服务的服务器(Web、Mail、FTP 等);

• 经典部署方式:

四接口 DMZ + VPN; VPN 区域安全级高于 DMZ 区域、低于 Inside 区域;

WOLFLAB官方微信:17316362402

WOLFLAB官方QQ:2569790740

思科认证CCIE安全Security培训课程咨询可联系WOLFLAB网络技术实验室